доверенные сертификаты андроид что это

Расслабьтесь. Владельцы старых Android-смартфонов не лишатся доступа к миллионам сайтов

Короткий период программной поддержки никогда особенно не страшил пользователей Android. Большинству из них было достаточно того, чтобы смартфон по-прежнему работает даже спустя два года после выхода, позволяет скачивать любые приложения из Google Play, а при необходимости не чинит препятствий для перепрошивки. Поэтому новость о том, что в 2021 году пользователи Android 7.1.1 и более ранних версий ОС лишатся доступа к более чем 200 миллионам сайтов из-за прекращения поддержки системного сертификата безопасности, прошла почти незамеченной. Но это и к лучшему.

Прекращение поддержки сертификата DST Root X3 на Android 7.1.1 отменяется

Прекращение поддержки сертификата безопасности могло привести к тому, что пользователям смартфонов на Android 7.1.1 и ниже был бы закрыт доступ к миллионам сайтов, которые используют его для защиты.

Если вы не понимаете, о чём идёт речь, вот вам небольшой экскурс. Около месяца назад стало известно, что компания Let’s Encrypt, разработчик сертификата безопасности DST Root X3, собирается прекратить его поддержку. Это специальный компонент, который отвечает за защиту пользователей при посещении сайтов в интернете, блокируя фишинговые и уведомляя об отсутствии протокола шифрования и, следовательно, опасности ввода персональных данных, которые могут быть либо перехвачены, либо прочитаны владельцем ресурса.

Сертификаты безопасности на Android

DST Root X3 — сертификат безопасности, вшитый в старые смартфоны на Android

Сертификат DST Root X3, поддержка которого должна была прекратиться в 2021 году, являлся для всех смартфонов с Android 7.1.1 и ниже системным. То есть зашитым в операционную систему по умолчанию без возможности самостоятельной замены. Единственный вариант заменить его – выпустить обновление с необходимыми изменениями. Но поскольку производители процессоров поддерживают их не дольше трёх лет, у владельцев потенциально затронутых устройств не было никакой надежды на апдейт.

К счастью для владельцев старых устройств, Let’s Encrypt продлила соглашение с IdenTrust, поставщиком цифровых подписей для сертификатов безопасности. Это значит, что действие сертификата DST Root X3 будет продлено, а пользователи смогут и дальше пользоваться сайтами в интернете без ограничений. Получается, что им больше не нужно ждать ни обновлений с обновлённым сертификатом безопасности, ни перепрошивать свои аппараты самостоятельно на кастомные прошивки, ни использовать альтернативные браузеры со встроенными сертификатами.

Не открывается сайт на Android. Что делать

Firefox — едва ли не единственный браузер со встроенными сертификатами безопасности

Впрочем, даже если бы поддержка сертификата DST Root X3 действительно прекратилась, большой беды всё равно бы не произошло. Несмотря на то что сертификаты являются встроенным системным компонентом Android, существуют браузеры, у которых есть собственный набор сертификатов. То есть даже если бы DST Root X3 лишился поддержки, пользователи Android всё равно смогли бы продолжать пользоваться интернетом как ни в чём не бывало. Главное установить подходящий браузер. В нашем случае это Mozilla Firefox – наиболее популярный и авторитетный веб-обозреватель, имеющий версии и для ПК, и для мобильных платформ.

Вообще, держать Firefox у себя можно просто на всякий случай в качестве подстраховки, особенно, если ваш смартфон уже не получает обновлений. Ведь никогда не знаешь, в какой момент сертификат безопасности, который используется системой по умолчанию, лишится поддержки и прекратит обеспечивать вас доступом к нужным вам сайтам. А, учитывая, что количество веб-ресурсов, для которых сертификаты являются проводниками, измеряются десятками и сотнями миллионов, Firefox про запас уже не выглядит как прихоть.

Что значит удалить все сертификаты на андроид

В этой инструкции о том, как убрать «Запрещено администратором», если выбор опций разблокировки «Провести по экрану» или отсутствие блокировки запрещено, а вам требуется отключить графический ключ, PIN или пароль и сменить способ блокировки экрана Android. Возможно, вам будет интересно: Необычные способы использования Android.

Отключено администратором, политикой шифрования или хранилищем учетных данных — снимаем запрет на смену способа блокировки

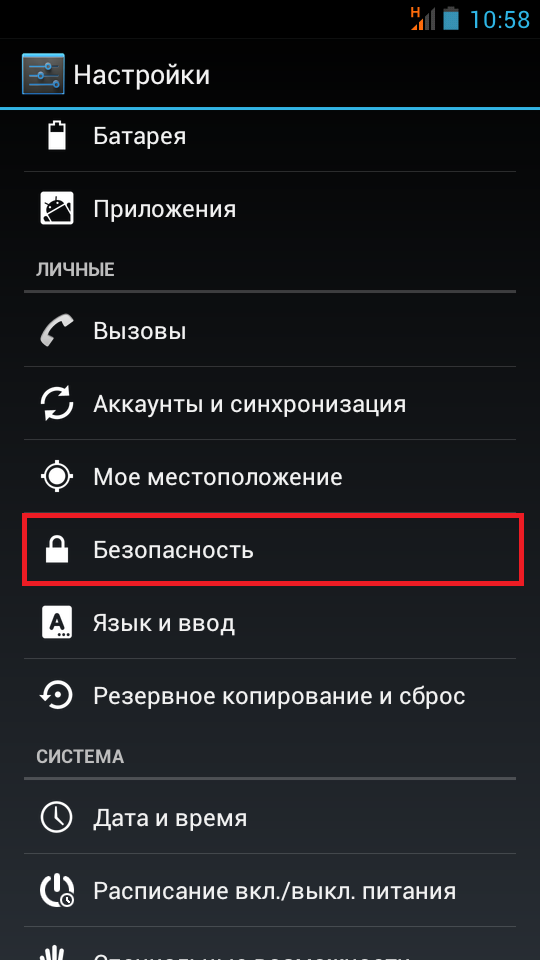

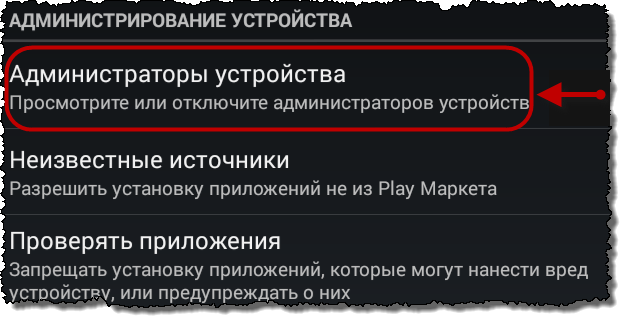

- Зайдите в список администраторов устройства. Обычный путь: Настройки — Безопасность — Администраторы. Но возможны и иные варианты (зависит от модели смартфона), например, на Samsung Galaxy последних моделей: Настройки — Биометрия и безопасность — Другие параметры безопасности — Администраторы устройства. Еще раз отмечу, что в зависимости от конкретной марки телефона и версии Android, путь в настройках может слегка отличаться, но логика действий во всех случаях остается одна и та же.

Если ни один из способов не помог, а разобраться, какие еще функции безопасности устройства (а обычно дело именно в них) могут мешать снижению уровня безопасности, могу предложить лишь способ со сбросом устройства, однако при этом данные с него будут удалены и вам заранее следует позаботиться о сохранении важных файлов, аккаунтов и паролей. Также учитывайте, что если у вас подключена карта памяти, отформатированная как внутренняя память, даже если вы отключите её на время сброса, данные с неё будут более недоступны.

Сброс Android обычно выполняется в разделах «Настройки» — «Восстановление и сброс», «Настройки» — «Общие настройки» — «Сброс» и аналогичных.

В будущем, при предоставлении какому-то приложению прав администратора на Android, обращайте внимание на список прав: если в нем присутствуют пункты «Экран блокировки» и «Отслеживать попытки снятия блокировки экрана», такое приложение вновь может вызывать рассмотренную проблему.

Надеюсь, инструкция была полезной и помогла исправить ситуацию и сменить тип блокировки вашего устройства.

После удаления старых сертификатов у вас появится возможность отключить блокировку экрана.

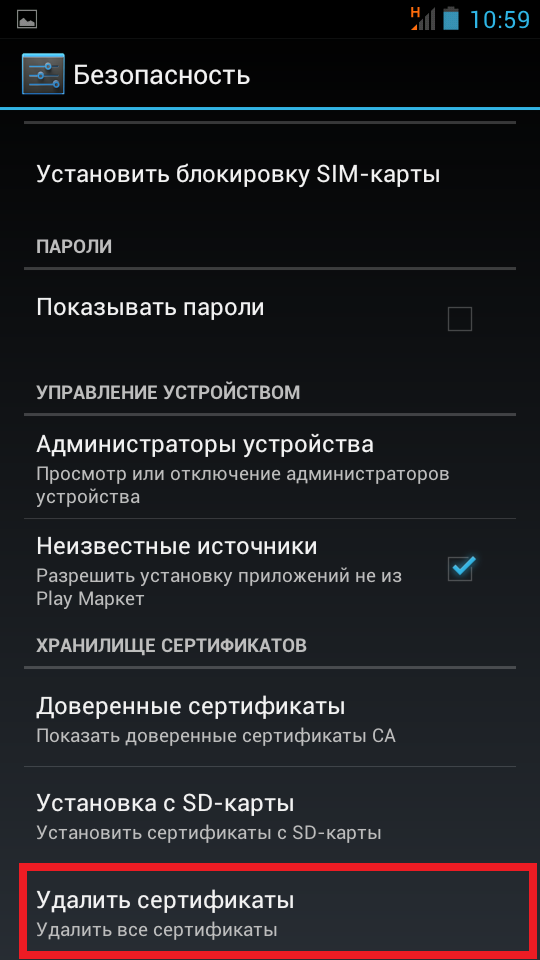

Двигаемся в самый низ, находим пункт «Удалить сертификаты».

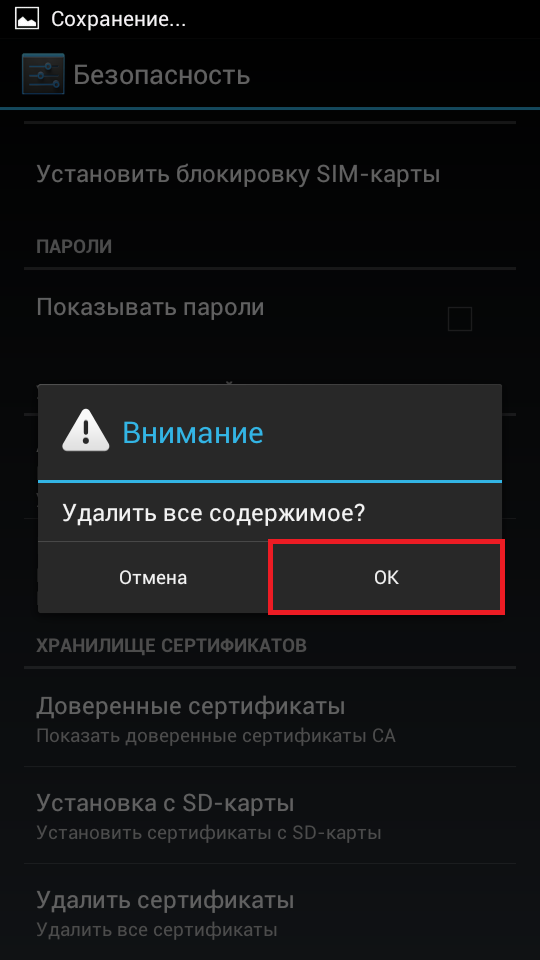

Появляется запрос на потдверждение удаления сертификатов, жмём «ОК».

Теперь можно убрать графический ключ или пин код на доступ в хранилище регистрационных данных.

Готово, Вы отключили блокировку экрана.

Часто пользователи мобильных гаджетов, работающих на ОС Android, сталкиваются с проблемой отключения блокировки экрана. Установлен графический ключ, пароль или PIN-код, но владелец устройства желает, чтобы защита снималась простым движением пальца, либо экран совсем не блокировался. Пытаясь просто зайти в меню и снять ограничения, пользователь видит, что не может получить доступ к необходимым опциям, так как нужные строчки неактивны. У этой ошибки есть достаточно простое решение, и сейчас я расскажу, что надо сделать для снятия ограничений, если данные действия запрещены администратором, политикой шифрования или хранилищем учетных данных.

Меню настроек с сообщением об ошибке «Запрещено администратором, политикой шифрования или сервисом хранения учетных данных»

Почему возникает ошибка с запретом администратора

Кроме того, что мобильные гаджеты на платформе Android имеют встроенные программы, обеспечивающие безопасность данных, многие пользователи устанавливают дополнительные средства защиты и, сами того не зная, запускают администрирование или политику шифрования. В результате владелец девайса включает такую защиту, что и сам не получает доступ к определенным настройкам планшета либо телефона.

Также сообщение об ошибке “Запрещено администратором, политикой шифрования или хранилищем учетных данных” может выскакивать при установке какого-либо полезного программного обеспечения, имеющего сертификат, который меняет настройки мобильного устройства. В этом случае приложением запрашивается разрешение активировать администратора девайса, и, если пользователь подтверждает действие, после окончания установки выскакивает сообщение о том, что администратор активирован.

Третьей причиной выступает корпоративная политика безопасности. То есть, если при помощи своего устройства вы получаете доступ к информации организации-работодателя, и ваш электронный ящик удаленно подключен к сети компании, ошибка может быть обусловлена действиями специалистов по IT. В этом случае перед решением проблемы следует связаться с ними и вместе попробовать исключить ошибку “Запрещено администратором, политикой шифрования или хранилищем учетных данных”.

Как исправить ошибку “Запрещено администратором, политикой шифрования или хранилищем учетных данных”

Если проблема возникла после установки приложения, обеспечивающего дополнительную защиту девайса, то, если данная программа не нужна, ее необходимо удалить. При нежелании удалять приложение можно отключить администратора, чтобы телефоном не могли управлять никакие посторонние программы. Для этого в настройках гаджета нужно зайти в меню безопасности и перейти в пункт “Администраторы устройства”.

При наличии в данном меню каких-либо программ, особенно вам неизвестных, нужно нажать на их название. Если выскочит сообщение о том, что администратор активирован и разрешает приложению блокировать экран, то это значит, что с данной программы необходимо снять эти права – уберите флажок или передвиньте кнопку. При надобности вы снова сможете зайти в данное меню и вновь дать приложению право блокировать экран.

Программы, находящиеся в меню «Администраторы устройств»

Следующим шагом очистите сертификаты устройства, которые не позволяют снижать степень безопасности девайса. Нужный пункт находится в самом низу меню “Администрирование устройства”. В зависимости от гаджета он называется “Очистить учетные данные” или “Очистка сертификатов”. И в том, и в другом случае предполагается одно и то же действие – удаление всех сертификатов. Выберите его и подтвердите действие.

Если вы боитесь, что в процессе удаления сертификатов потеряете личные данные, создайте их резервную копию. Важные файлы можете отправить на облако, а потом заново скачать их в телефон. С самим устройством ничего плохого не случится. К большому плюсу ОС Android можно отнести синхронизацию с аккаунтом Google. В этом случае все контакты по умолчанию хранятся на облаке. Если сомневаетесь, проверьте синхронизацию. Для этого в настройках зайдите в меню “Аккаунты” или “Учетные записи” и нажмите на Google. Там вы увидите все необходимые сведения.

Для нормальной работы перезагрузите смартфон или планшет, снова зайдите в меню безопасности и проверьте, стали ли активны строчки, ранее содержащие сообщение об ошибке “Запрещено администратором, политикой шифрования или хранилищем учетных данных”. Если да, то смело отключайте блокировку экрана или активируйте простую разблокировку пальцем.

Данный способ должен дать желаемый результат – разблокировать неактивные поля. Если же этого не случилось, то в качестве последнего варианта остается сброс до заводских настроек. Перед тем, как производить данные действия, сохраните важную информацию: личные фотографии, видео, файлы, необходимые для работы, так как при сбросе все данные будут потеряны.

Как установить и удалить цифровые сертификаты на Android

Хотя наш терминал готов к работе одновременно с тем, как мы включаем его в первый раз, правда в том, что бывают случаи, когда его безопасность заставляет нас использовать известные цифровые сертификаты. Эта опция доступна на всех Android терминалы и могут быть необходимо для успешного проведения некоторых процедур.

Что такое цифровые сертификаты?

Так называемые цифровые сертификаты идентифицируют компьютеры, телефоны и приложения по соображениям безопасности. Сопоставимым примером могут быть наши водительские права, которые используются для подтверждения того, что мы можем водить машину на законных основаниях. Таким же образом цифровой сертификат идентифицирует наше устройство и подтверждает имеющиеся у него права доступа.

Если мы зайдем в Настройки / Безопасность / Шифрование и учетные данные, мы можем ознакомиться со всеми этими сертификатами. Как мы говорим, цель состоит в том, чтобы наш терминал может без проблем получить доступ к большому количеству функций. Например, если мы посмотрим на длинный список, мы увидим некоторые из них, такие как «Google Trust Services», отвечающие за работу с сертификатами как Google, так и всего Alphabet.

Как устанавливаются новые сертификаты?

Поскольку все чаще проводить процедуры, требующие обмена конфиденциальной информацией, это Возможно, что в некоторых случаях нам придется установить цифровой сертификат. Например, в Испании это Фабрика национальной валюты и марок, которая действует как «поставщик сертификационных услуг», предоставляя нам различные типы электронных сертификатов, с помощью которых мы можем идентифицировать себя и выполнять формальные процедуры. безопасно через Интернет.

Чтобы установить новые сертификаты, мы должны сначала скачал файл с соответствующего веб-сайта. После этого мы нажимаем на Настройки / Безопасность / Шифрование и учетные данные. Теперь коснемся установки сертификатов из хранилища.

Удалить личные сертификаты

Возможно, что мы больше не нужен сертификат, или по соображениям безопасности мы хотим отменить его присутствие в нашей системе. В этом случае всегда важно соблюдать осторожность, чтобы не удалить из системы какие-либо сертификаты, которые необходимы для правильной работы телефона. В этом случае мы возвращаемся в Настройки / Безопасность / Шифрование и учетные данные. Затем в хранилище учетных данных мы касаемся «удалить учетные данные» и принимаем.

Как установить доверенный сертификат CA на Android-устройстве?

Я создал свой собственный сертификат CA, и теперь я хочу установить его на своем устройстве Android Froyo (HTC Desire Z), чтобы устройство доверяло моему сертификату.

теперь Android, похоже, не перезагружает файл автоматически. Я читал в нескольких блогах, что мне нужно перезагрузите устройство. Это приводит к тому, что файл снова перезаписывается исходным файлом.

Итак, каков правильный способ установить собственный корневой сертификат CA на устройстве Android 2.2 в качестве доверенного сертификата? Есть ли способ сделать это программно?

7 ответов

до Android KitKat вы должны root устройство для установки новых сертификатов.

от Android KitKat (4.0) до нуги (7.0) это возможно и легко. Я смог установить Charles Web Debbuging Proxy cert на мое некорневое устройство и успешно понюхать SSL-трафик.

перед Android версии 4.0, с Android версии пряники & Froyo, был один файл только для чтения (/system/etc/security / cacerts.bks), содержащий хранилище доверия со всеми сертификатами CA («system»), которым доверяют по умолчанию на Android. Как системные приложения, так и все приложения, разработанные с Android SDK, используют это. Используйте эти инструкции по установке сертификатов CAcert на Android Gingerbread, Froyo.

начиная с Android 4.0 (Android ICS / «Ice Cream Sandwich», Android 4.3 «Jelly Bean» и Android 4.4 «KitKat»), система доверена сертификаты находятся в системном разделе (только для чтения) в папке «/system/etc/security/ » как отдельные файлы. Тем не менее, пользователи теперь могут легко добавлять свои собственные «пользовательские» сертификаты, которые будут храниться в «/data/misc/keychain/certs-added».

от Android N и далее это становится немного сложнее, см. Этот экстракт из сайт Charles proxy:

начиная с Android N, вам нужно добавить конфигурацию в свое приложение, чтобы доверяйте SSL-сертификатам, созданным прокси-сервером Charles SSL. Это означает, что вы можете использовать SSL-проксирование только с приложениями, которые вы управление.

чтобы настроить приложение на доверие Чарльзу, вы нужно добавить Файл конфигурации сетевой безопасности в приложении. Этот файл может переопределите системное значение по умолчанию, позволяя приложению доверять установленному пользователю Сертификаты CA (например, корневой сертификат Charles). Можно указать что это применимо только в отладочных сборках вашего приложения, так что производственные сборки используют профиль доверия по умолчанию.

Добавить файл res / xml / network_security_config.xml для вашего приложения:

затем добавить ссылку на этот файл в манифест вашего приложения выглядит следующим образом:

Я потратил много времени, пытаясь найти ответ на это (мне нужен Android, чтобы увидеть сертификаты StartSSL). Вывод: Android 2.1 и 2.2 позволяют импортировать сертификаты, но только для использования с WiFi и VPN. Нет пользовательского интерфейса для обновления списка доверенных корневых сертификатов, но есть обсуждение о добавлении этой функции. Неясно, существует ли надежный обходной путь для ручного обновления и замены cacerts.файл БКС.

подробности и ссылки: http://www.mcbsys.com/techblog/2010/12/android-certificates/. В этом сообщении см. ссылку на ошибку Android 11231—вы можете добавить свой голос и запрос к этой ошибке.

проводник связан здесь вероятно, ответит на исходный вопрос без необходимости программирования пользовательского соединителя SSL.

найдено очень подробное руководство по импорту корневых сертификатов, которое фактически позволяет вам устанавливать доверенные сертификаты CA на разных версиях устройств Android (среди других устройств).

в основном вам потребуется:

загрузить: cacerts.файл bks из вашего телефон.

АБР тянуть /системы/и т. д./Безопасность/cacerts в.cacerts в БКС.bks

изменить cacerts.файл bks на вашем компьютере с помощью Поставщик BouncyCastle

Доверенные сертификаты андроид что это

Пользователям устройств на база Android давно известно, что жизненный цикл гаджетов зависит не только от работоспособности железа, но и от соответствующей поддержки программной экосистемы. В отличие от устройств на платформе iOS, устройства Android вполне себе могут «жить» на достаточно старых версиях Android. Как стало недавно известно, все может достаточно сильно измениться. Что же произошло?

реклама

Не секрет, что большинство мобильных гаджетов в том числе берутся для доступа и использования онлайн. Каждое устройство для доступа к сайтам должно иметь соответствующие корневые сертификаты (корневой сертификат (СА) — часть ключа, которым центры сертификации подписывают выпущенные SSL-сертификаты. Выдавая корневой сертификат, каждый такой центр гарантирует, что пользователи или организации, запросившие SSL, верифицированы и действия с доменом легальны). Без них доступ к сайтам будет серьёзно ограничен.

В 2015 года появился новый сервис Let’s Encrypt.

На официальной страничке сервиса мы можем увидеть следующее:

06.11.2020 данный сервис сообщил о некоторых изменениях в своей работе с корневыми сертификатами (КС).

Как объясняют сами Let’s Encrypt, на этапе формирования новых центров сертификации (ЦС) необходимо, чтобы его корневой сертификат пользовался доверием в самых разных операционных системах (ОС) и браузерах. Также понятно, что программная поддержка нового корневого сертификата ОС-ами и браузерам могут потребоваться годы (безопасность превыше всего), и еще намного больше времени для того, чтобы у людей появились повсеместно соответствующие устройства. Поэтому наиболее оптимальными и быстрым способом интеграции новых КС является перекрестная подпись сертификатов с существующим доверенным ЦС. ЦС Let’s Encrypt именно таким путем и пошел и 19.10.2015 года стало известно о перекрёстном подписании своих сертификатов Let’s Encrypt с организацией IdenTrust (сертификат DST Root X3). IdenTrust является ведущим поставщиком цифровых сертификатов, которые создают основу для надежных решений идентификации, признанных финансовыми учреждениями, поставщиками медицинских услуг, правительственными учреждениями и предприятиями по всему миру. Так как КС IdenTrust DST Root X3 существует достаточно давно, то все основные программные платформы уже доверяют ему: Windows, Firefox, macOS, Android, iOS и множество дистрибутивов Linux, что сразу позволило сертификатам Let’s Encrypt работать со всеми перечисленными платформами. Фактически, без IdenTrust Let’s Encrypt как глобальный ЦС могла бы никогда не состояться. Тем временем Let’s Encrypt выпустили свой собственный корневой сертификат (ISRG Root X1) и подали заявку на то, чтобы его поддерживали (доверяли) основные программные платформы.

Let’s Encrypt с использованием DST Root X3 добилась своего: на 2020 год все актуальные программные платформы поддерживают корневой сертификат ISRG Root X1 и готовы с ним работать. Так как перекрестная сертификация с DST Root X3 заканчивается 01.09.2021 года Let’s Encrypt сообщает, что вполне способна обойтись без перекрестной сертификации. Вот здесь и существует проблемы совместимости для обычных пользователей Android.

Естественно, когда к 2016 году началось повсеместное внедрение ISRG Root X1 (к 2016 году), устаревшие к тому моменту программные среды не имеют возможности доверять корневому сертификату Let’s Encrypt напрямую в силу отсутствия соответствующей программной поддержки. Например, сюда входят версии Android 7.1 и более ранние. Это означает, что старые версии Android больше не будут доверять сертификатам, выданным Let’s Encrypt с 01.09.2021 и получать доступ к соответствующим сайтам.

Хотя в настоящий момент корпорация Google официально не предоставляет информацию по распространению различных версий Android, тем не менее некоторую информацию можно получить из Android Studio (данные на сентябрь 2020):

Таким образом, в настоящее время около 66% устройств Android работают под управлением версии 7.1.1 или выше. Остальные примерно 40% устройств Android имеют более ранние версии и в конечном итоге начнут получать ошибки корневого сертификата при посещении сайтов с сертификатом ISRG Root X1.

Так же, Let’s Encrypt, исследуя данную проблему, обратилась к крупными интеграторами и обнаружила следующее: средний интернет-трафик устаревших устройств составляет около 1-5%. Естественно, нельзя исключать, что эти цифры упадут к моменту истечения срока действия DST Root X3, но все же рассчитывать на какое-либо существенное падение надеяться не стоит.

Что же можно предложить пользователям старых версий Android в данной ситуации?