двойная аутентификация что это такое

Двухэтапная аутентификация — давай до свидания

Двухэтапная аутентификация. Хорошая идея, но на практике только упрощающая получение доступа к вашим данным, т.к. включает в себя слишком много дополнительных участников, которые тоже могут иметь свои уязвимости.

Давно собирался написать об этом, но как то не доходили руки. На днях уже на себе ощутив всю прелесть данного метода защиты, решил что время таки пришло.

Итак, двухэтапная аутентификация подразумевает под собой дополнительную защиту ваших электронных данных через привязку мобильного телефона и подтверждения входов или иных операций через SMS.

Ситуация: человек теряет телефон. В моем случае, не новый, но любимый, телефон подаренный девушке. Спустя пол часа после «утери» его успешно отвязывают от iCloud. На телефоне был установлен нестандартный пароль разблокировки, активирован TouchID, пароль iCloud уверенно попадает под категорию сложных. Телефон блокирован через службу FindMyIphone.

Первый кейс

Злоумышленник узнает Apple ID под который подвязан телефон, а также номер телефона. Методов для этого — на любой вкус, так что пропустим этот момент. Допустим это почта зарегистрированная в Google.

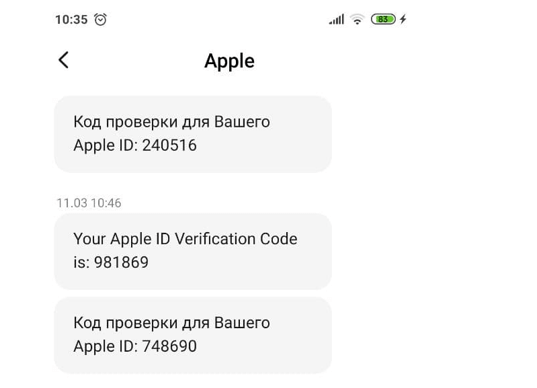

Действие первое: человек заходит на адрес почтовика и жмет восстановление пароля к имеющемуся адресу, выбирая смс подтверждение.

Действие второе: телефон защищен паролем и отображение входящих сразу на экране отключено. Окей, просим Siri озвучить последнее сообщение и несмотря на блокированное устройство — получаем код.

Альтернативный вариант: после отправки смс, выбираем звонок и спокойно принимаем его на блокированном устройстве. Код получаем через озвучивание его IVR’ом.

Действие третье: вводим код сброса пароля в форму почтовика, придумываем новый пароль и получаем контроль над учетной записью.

Действие четвертое: идем на appleid.com запрашиваем сброс и получаем код для этого на уже захваченную почту.

Действие пятое: отвязываем устройство от учетной записи, проделав уже совсем простые операции по смене секретных вопросов.

Стоит отметить, что процедура восстановления доступа к аккаунту Apple, может отличаться и в некоторых случаях подразумевать и более легкий способ — выбор в форме восстановления доступа к аккаунту «телефон» и получения кода для ввода пароля напрямую на сайте Apple ID. Способ работает в случае, если устройство уже некоторое время закреплено за учетной записью и защищено паролем или TouchID. Не будем останавливаться на этом.

Второй кейс

Предположим, злоумышленнику требуется получить доступ к данным, но телефона к которому подключено подтверждение через номер доступа нет. Более того, в отличии от первого кейса, злоумышленник изначально знает «кого» он пытается взломать. Целью выступает почта.

Не возьмусь говорить о других странах, но в Украине у операторов сотовой связи существуют процедуры, следуя которым и ответив на определенные вопросы оператора кол центра можно попросить сброс пароля личного кабинета.

Действие первое: Злоумышленник звонит в том время, когда жертва спит, в КЦ оператора, с любого телефона, говорит, что ему требуется получить доступ к личному кабинету, но перезвонить с телефона к которому этот кабинет привязан возможности нет. Далее следует серия вопросов, ответы на которые несложно получить заранее. Не буду останавливаться на этом пункте, но примерно с пяти попыток, не привлекая внимание и используя разные номера телефона для тестовых звонков в КЦ можно собрать список всех необходимых вопросов, которые одинаковы и для получения информации по расходам абонента, и для восстановления сим карты абонентов предоплаченной формы связи и для восстановления доступа к личному кабинету.

Действие второе: злоумышленник получает доступ к кабинету жертвы, где устанавливает переадресацию всех звонков на свой номер телефона. Или же переадресацию SMS, если это технически позволяет кабинет.

Действие третье: на gmail запрашивается сброс пароля через номер телефона. После отправки смс, можно указать, что оно не было получено и запросить звонок, тестово, кнопка звонка появилась через 60 секунд после отправки SMS.

Действие четвертое: получив код для сброса пароля на gmail через IVR почтовика, злоумышленник получает доступ к почте жертвы, и соответственно, к большей части аккаунтов, которые закреплены за этой почтой.

Выше я указывал, что такие действия обычно выполняются в ночное время суток. Расчет на то, что при получении SMS с кодом, жертва его не увидит т.к. будет спать. Если же личный кабинет мобильного оператора жертвы взлома поддерживает функцию установки переадресации SMS сообщений, время суток перестаёт играть роль.

Третий кейс

Кейс может быть применен, когда жертва взлома представляет определенный финансовый или личный интерес, лежащий за пределами «почитать переписку в соц. сети» или разблокировать ворованный телефон. Третий кейс идентичен второму, однако подразумевает большие денежные затраты.

Несложно найти человека, который будет устроен на работу в КЦ интересующего оператора связи, где уже с первых дней стажировки, этому сотруднику представят личный пароль к системе обслуживания абонентов, в том числе к функции просмотра детализации звонков (с или без последних цифр, возможно), а так же панели управления пользовательскими сервисами, в том числе переадресациями, о которых писал в кейсе выше. Возможно, личный пароль будет предоставлен позже, в таком случае, обучение нового сотрудника производят на логине\пароле уже опытного сотрудника КЦ, который с большей долей вероятности уже имеет доступ ко всем нужным функциям. Данный кейс затратен, только если не с чем сравнивать и, разумеется, целиком зависит от цели.

Используя приведенные элементарные кейсы, или их вариации, на которых нет смысла останавливаться, достаточно несложно получить доступы к различным сервисам и кабинетам. К сожалению, хорошо работающие меры защиты при комбинировании, порой, могут дать обратный результат лишь повысив шанс взлома.

Методы защиты: не использовать двухэтапную аутентификацию в любых важных сервисах. По возможности, избегать добавки используемого номера телефона в любых интернет сервисах, даже если номер в итоге скрыт настройками приватности. Он может быть скрыт из отображения, но получен через средства поиска или восстановления паролей этих же самых сервисов.

В части операторов связи действуют иные процедуры обслуживания абонентов, в той или иной мере повышающие безопасность пользователя, однако в любом случае — вопрос лишь в том, насколько лично вы интересны тому, кто будет работать над получением доступа к вашим личным данным. Кроме того, я постарался поверхностно описать возможные и проверенные векторы атаки, но это не означает, что я описал их все, как не означает и то, что защищаясь от одних, мы не подставимся под другие.

В завершении поста, хочу добавить, что не являюсь экспертом в вопросах ИБ, не имею к ней никакого отношения по роду занятий, скорее это просто личный интерес.

Это моя первая публикация. Не судите строго, возможно, для кого то я описал очевидные вещи, но может быть кому то другому эта информация будет полезной и позволит хоть немного сократить шанс потери или компрометирования своей личной информацией.

Пять способов защитить свои интимные фото

Год назад утечка фотографий обнаженных знаменитостей познакомила многих с темой ненадежных паролей. Как же защитить свои аккаунты?

Помните утекшие в Интернет фотографии голых знаменитостей, наделавшие столько шуму год назад? Эта история не только разнообразила личную жизнь миллионов подростков по всему миру, но и имела неожиданный образовательный эффект.

Например, из нее многие люди узнали, что имя любимой собаки — не самый надежный пароль. А двухфакторная аутентификация — это не бесполезная заумь айтишников, а штука, необходимая даже владельцу айфона со стразами.

Скандальные картинки утекли из облачного сервиса iCloud, где хранились копии фотографий, сделанных на устройствах Apple. Хакеры, как предполагается, действовали самым незамысловатым путем — просто подобрали пароли, используя комбинацию фишинга и перебора возможных вариантов. После этой истории Apple включила для iCloud двухфакторную аутентификацию и настоятельно посоветовала ею не пренебрегать.

Вы можете десять раз подряд выговорить «двухфакторная аутентификация»? И мы нет 🙁 http://t.co/whFhIx5Cpb #security #безопасность

Однако и в iCloud, и в Gmail, и в Facebook, и во многих других интернет-сервисах дополнительная проверка — это лишь опция. Большинство людей ею не пользуются. Потому что неудобно. Ну или не пробовал, но наверняка же неудобно. И вообще, сейчас есть другие дела, поважнее.

Между тем лишиться своей почты или аккаунта в соцсети можно легко и непринужденно, даже не будучи Ким Кардашян или Кейт Аптон. И последствия могут быть довольно неприятными, особенно если ваш бизнес связан с онлайном.

Два замка лучше

Большинство людей под двухфакторной аутентификацией (2FA) понимают одноразовые пароли, которые приходят на мобильный телефон в виде SMS. Для онлайн-сервисов это действительно самый распространенный вариант защиты, хотя и далеко не единственный.

По большому счету двухфакторная аутентификация — это просто дверь с двумя замками. Одним запором выступает традиционная пара «логин — пароль», а вторым может быть что угодно. Да и замков можно навесить не два, а сколько душе угодно — просто ковыряться с ними придется несколько дольше, так что начать стоит хотя бы с двух.

SMS-пароли просты, понятны и относительно надежны, но не всегда удобны. Каждый раз для входа в аккаунт приходится искать телефон, ждать прихода SMS, вбивать циферки… Ошибся или не успел — процедура повторяется. Если сеть оператора перегружена, то SMS может опаздывать. Меня, например, такие ситуации жутко раздражают.

SIM-карта сокровищ: как потерять все, потеряв один лишь телефон — http://t.co/ElKB4U1unJ

Если сотовой сети совсем нет (не такая уж, кстати, редкость в путешествиях), то и пароля тоже нет. Наконец, телефон можно просто потерять. И остаться в этой ситуации еще и без других средств связи будет совсем грустно.

На случай подобных неурядиц многие сервисы, например Google и Facebook, предлагают запасные варианты. Например, созданный заранее список одноразовых ключей, которые можно распечатать и положить куда-нибудь в надежное место.

Пять способов защитить свои интимные фото с помощью двухфакторной аутентификации #privacy #security #2FA

Кроме того, SMS-пароль может запрашиваться не всякий раз при входе в аккаунт, а только в тех случаях, когда логин происходит с неизвестного устройства. Решать здесь вам, в соответствии с вашим персональным уровнем паранойи. Точно так же происходит авторизация и привязанных к аккаунту приложений вроде почтового клиента. Достаточно один раз скормить им специально сгенерированный пароль, и они этим удовлетворятся на долгое время.

В итоге получается, что если вы каждый день не заходите в Сеть с нового устройства, то включение аутентификации по SMS доставит не так уж много хлопот. Один раз настроил — и все работает.

Удостоверение на смартфоне

А вот если вы много путешествуете, то более разумным решением, возможно, будет двухфакторная аутентификация через приложение. В отличие от SMS, этот способ работает и офлайн. Просто одноразовый цифровой пароль генерируется не на сервере, а непосредственно на вашем смартфоне (подружить программу с сервисом, разумеется, нужно заранее, и для этого Интернет потребуется).

Бесплатных приложений для аутентификации существует масса, но в роли «отраслевого стандарта» выступает Google Authenticator. Эта программа поддерживает работу не только с Gmail, но и со множеством других сервисов: Facebook, «ВКонтакте», Tumblr, Dropbox, WordPress и так далее.

Если хочется чего-то более функционального, хорошим выбором может стать Twilio Authy. Эта программа может все то же, что и Google Authenticator, плюс добавляет несколько весьма полезных фишек.

Во-первых, это возможность сохранить полученные сертификаты в облачном хранилище и скопировать на другие свои устройства (смартфоны, компьютеры, планшеты — список поддерживаемых платформ очень широкий и включает даже Apple Watch). Если вдруг одно из устройств украдут, контроль над аккаунтом от вас никуда не денется. Вход в приложение защищен PIN-кодом, а ключ на скомпрометированном устройстве можно отозвать.

Во-вторых, Authy здорово облегчает жизнь при развертывании на новом устройстве по сравнению с тем же Google Authenticator.

Ключ на старт

Описанные выше варианты обладают одним очевидным недостатком. Если вы заходите в аккаунт с какого-то устройства и оно же выступает в роли «второго замка» — получателя SMS-паролей или носителя приложения, то дополнительная защита работает уже не так хорошо.

Более серьезный уровень безопасности способны обеспечить специализированные аппаратные ключи. Выглядеть они могут по-разному: USB-ключи, смарт-карты, офлайновые брелки-токены с цифровым дисплеем, — но устроены похожим образом. По сути это миниатюрный компьютер, который генерирует по запросу те же самые одноразовые ключи. Эти проверочные ключи пользователь потом вводит вручную, или они передаются в систему автоматически — например, через USB-интерфейс.

Аппаратные ключи не зависят от работоспособности сотовой сети и телефона. Зато их нужно специально покупать и потом носить не теряя. Что для некоторых людей представляет собой довольно серьезный челлендж.

Обычно аппаратные ключи используются для защиты интернет-банкинга, корпоративных систем и прочих «серьезных» дел. Хотя никто не мешает вам закрыть свой Google или WordPress-аккаунт аккуратным замочком в виде недорогой флешки, поддерживающей открытый отраслевой стандарт FIDO U2F (например, это популярные ключи YubiKey).

Предъявите ваши импланты

Традиционные аппаратные ключи, возможно, хороши в плане безопасности, но не так уж удобны в использовании. Необходимость каждый раз втыкать флешку в USB-порт большого энтузиазма не вызывает, да и к смартфону ее никак не подключишь.

Гораздо удобнее было бы сделать беспроводной ключ, работающий через Bluetooth или NFC. Именно это и позволяют новые спецификации стандарта FIDO U2F, принятые летом текущего года.

Подобную метку, удостоверяющую личность владельца аккаунта, можно поместить куда удобно: в брелок на ключах, банковскую карту, в имплантированный под кожу NFC-чип, наконец. А устройством для чтения такого ключа может выступить почти любой современный смартфон.

Один, два… много

На самом деле термин «двухфакторная аутентификация» уже устарел. Крупные сервисы вроде Google и Facebook используют для обеспечения безопасности многофакторный анализ: с какого устройства осуществляется вход в аккаунт, в каком браузере, из какой страны и города, нет ли в действиях пользователя чего-то необычного и так далее. Аналогичные системы применяют и банки для выявления мошеннических транзакций.

Так что будущее, вероятно, именно за продвинутыми многофакторными решениями, позволяющими сохранить разумный баланс между удобством и безопасностью. Примером перспективных исследований в этой области может служить проект Abacus, обнародованный на недавней конференции Google I/O.

В новой реальности вашу личность удостоверит не столько пароль, сколько куча разных мелких деталей: где вы, что делаете, как говорите и печатаете, как дышите, как бьется ваше сердце, сколько киберпротезов опознано в вашем теле и тому подобные данные. А сенсором и каналом передачи для всего этого, скорее всего, выступит ваш же смартфон.

Вот только один пример. Швейцарские исследователи предлагают использовать для дополнительной аутентификации окружающий пользователя фоновый шум.

Идея технологии Sound-Proof довольно проста. Когда вы пытаетесь залогиниться с персонального компьютера на каком-нибудь сайте, сервер отправляет запрос приложению на вашем смартфоне. В течение нескольких секунд компьютер и смартфон записывают звук и передают на сервер зашифрованный «отпечаток». Остается лишь сравнить их, чтобы удостовериться: в аккаунт входит именно владелец смартфона, а не злостный хакер из другого полушария.

Разумеется, и эта схема неидеальна. Например, злостный хакер может сидеть рядом с вами в ресторане, и фоновый звук окажется примерно одинаков. Здесь злоумышленника должны отсечь уже другие дискриминирующие факторы.

Впрочем, Sound-Proof и Abacus — проекты завтрашнего дня. Когда они дойдут до реальности, ситуация в интернет-безопасности тоже наверняка изменится: появятся новые вызовы и угрозы.

А сегодня просто не забудьте включить двухфакторную аутентификацию. Как это сделать для большинства популярных ресурсов, подробно расписано, например, на сайте Telesign Turn It On.

Все, что нужно знать о двухфакторной аутентификации

Сервисы, сайты,соцсети предлагают нам защитить учетные записи, аккаунты, данные — и пройти двухфакторную аутентификацию. Почему не стоит пренебрегать этим предложением, как настроить аутентификацию — рассказываем.

Сегодня надежный пароль не убережет от злоумышленников: аккаунты регулярно взламывают, данные утекают, пользователи теряют свои данные и деньги. Кроме того, статистика показывает: 61% людей используют повторяющиеся пароли в разных аккаунтах.

Двухфакторная аутентификация — технология-герой, которая в несколько кликов убережет нас от лишений. Объясним, как она работает.

Что такое двухфакторная аутентификация

Двухфакторная, она же двухэтапная аутентификация (ДА, 2FA) — это когда вам нужно ввести один пароль, чтобы зайти в учетную запись, а потом подтвердить вход с помощью другого способа авторизации.

Другими словами, для входа в аккаунт, защищенный двухфакторной аутентификацией, вам нужен пароль, который вы знаете, и дополнительное устройство, на которое придет подтверждение.

Важно! 2FA надежна в том случае, если второй способ подтверждения вы получаете через другое устройство — не то, которое изначально использовали для входа в аккаунт.

ДА — это дополнительный уровень защиты ваших данных от несанкционированного доступа. Обычно опция идет как дополнение к стандартной аутентификации: вы выбираете, включать ее или нет. Но бывают сервисы и системы, которые работают исключительно с двухфакторными подтверждениями.

Двухэтапная аутентификация — это прежде всего безопасность. Даже если злоумышленниками удастся раскрыть ваш пароль, они не смогут войти в аккаунт, ибо подтверждение, второй этап двухфакторной аутентификации, придет вам — на устройство, к которому ни у кого больше нет доступа.

И даже если вы заходите в учетную запись с незнакомого устройства и оно по умолчанию запоминает пароль, после этого другой человек все равно не сможет повторно зайти в аккаунт без ДА.

Люди используют ДА для защиты, например, аккаунтов в банковской, финансовых сферах, платежных система. При помощи 2FA защищают входы в любые аккаунты — электронную почту, профиль покупателя в интернет-магазине, портал государственных услуг, рекламные и личные кабинеты в соцсетях, сервисы хранения файлов.

Пример. Двухфакторную аутентификацию можно включить для личного кабинета веб-мастера в партнерских сетях. Ее важно настроить, чтобы защитить ваши денежные средства и личную информацию. Скажем, в Admitad 2FA работает через Google Authenticator.

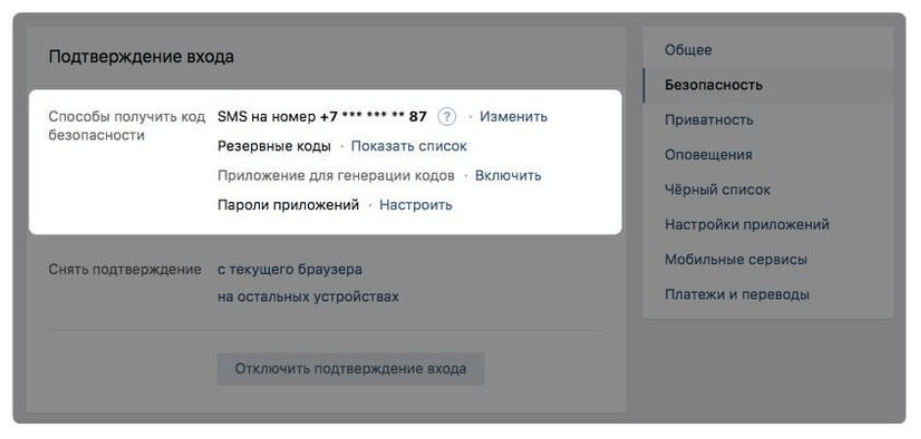

Другой пример — двухфакторная аутентификация «ВКонтакте». В соцсети хранится множество важных персональных данных: от личной переписки до информации о платежных средствах. «ВКонтакте» предлагает несколько способ получить код безопасности:

А еще двухфакторная аутентификация — обязательное условие для безопасности в компаниях. Сотрудники заходят в системы учета рабочих задач, CRM, рабочую почту, получают доступ к документам при помощи двухфакторной аутентификации. И это международный стандарт защищенных данных.

И, конечно, если вы — веб-мастер, онлайн-предприниматель, бизнесмен, важно использовать 2FA на вашем сайте, в интернет-магазине или блоге с возможностью залогиниться и войти в личный кабинет. Так пользователи будут знать, что данные, которые они доверяют вам, под защитой.

Виды двухфакторной аутентификации

2FA бывает разная в зависимости от устройства подтверждения и способа, которым пользователь получает код или ссылку для аутентификации. Например, мобильная аутентификация — самая распространенная. Это и push-уведомления, которые приходят на гаджет при попытке входа в аккаунт, и голосовые вызовы (робот сообщает пароль), и SMS с одноразовым паролем.

Этот одноразовые пароли, кстати, генерирует специальное приложение. Они постоянно меняются, безопасны и действуют в течение ограниченного периода времени. Единственное, что может раздражать пользователя — необходимость вводить такие пароли вручную.

Кстати, push-уведомления считаются более надежным способом 2FA, чем SMS. Google, например, в таких сообщениях указывает, на каком устройстве введен пароль, и владелец аккаунта может заблокировать попытку входа или подтвердить ее. Еще преимущество пушей — на уведомление нужно лишь кликнуть, а не вводить код руками. Минус в том, что на гаджете, куда приходят пуши, всегда должен быть интернет.

Важно! Советуем отключить показ уведомлений и текстовых сообщений на экране блокировки гаджета. Так, сообщения с одноразовыми паролями сможет увидеть только человек, который знает код разблокировки. Опцию ищите в настройках гаджета, в разделе уведомлений.

Одноразовый пароль или ссылка с подтверждением могут прийти и на email. Впрочем, сегодня двухфакторная аутентификация по электронной почте встречается все реже: мы знаем, что взломать email нынче несложно (если, конечно, и вход туда не защищен по 2FA).

Существуют и специальные программы, приложения (FreeOTP, Authy, «Яндекс.Ключ», Google Authenticator). Вы устанавливаете их на свой гаджет, сканируете QR-код, и приложения каждый раз генерируют для вас новые временные коды для входа в аккаунт.

Известные приложения аутентификации работают с большинством сервисов. Выбирайте любое в Google Play или App Store, по вашему вкусу, сканируйте QR-код и используйте для входа разные аккаунты.

Важно! Поскольку коды аутентификации действуют только в течение определенного, ограниченного времени, важно правильно настроить текущее время устройства.

Надежным методом двухфакторной аутентификации считается U2F — материальный токен, который подключается к устройству через USB. Например, популярны токены от YubiKey.

Есть и другой изысканный способ 2FA — биометрия. Отпечатки пальцев, распознавание лица и голоса — все это новые высокотехнологичные методы, пока не очень распространенные.

Еще вопросы про 2FA

Как настроить двухфакторную аутентификацию?

У каждого сервиса свой алгоритм настройки двухфакторной аутентификации. Обычно процесс можно завершить за пару кликов. Выбираете двухфакторную аутентификацию в меню сайта (чаще всего в разделе «Безопасность»), затем — метод, который будете использовать для второго пароля. И подтверждаете все это дело.

Если вас интересует алгоритм настройки 2FA для определенного сервиса или устройства, так и гуглим: «настроить двухфакторную аутентификацию для Apple/Facebook/Fortnite/госуслуг».

Важно! После настройки двухфакторной аутентификации понадобится заново зайти в учетную запись.

Что делать, если нет доступа к телефону, на который приходит код подтверждения? Например, его украли.

В таком случае сервис предлагает убрать устройство из списка доверенных в разделе безопасности, чтобы на него перестали приходить уведомления по двухфакторной аутентификации.

Чтобы восстановить доступ к аккаунту, нужно связаться с техподдержкой и подтвердить вашу личность — и вопрос со входом в аккаунт помогут решить. Также у каждого сервиса есть инструкции на такой случай (вот примеры от Google и от Admitad).

Кроме того, многие сервисы предлагают дополнительные способы входа аккаунт. Например, у Google это электронный ключ или резервные коды.

Как настроить 2FA для собственного ресурса?

Существуют специальные сервисы для настройки аутентификации пользователей на вашем сайте (например, E-NUM). Такие решения предоставляют многие компании, которые занимаются информационной безопасностью: гуглим «внедрить систему аутентификации пользователей» и выбираем сервис или подрядчика.

Как отключить двухфакторную аутентификацию?

Обычно сервисы предлагают опцию отключения двухфакторной аутентификации в настройках безопасности. Выглядит это, например, как галочка «Больше не спрашивать на этом компьютере». Или так:

Можно избежать необходимости постоянно проходить двухфакторную аутентификацию — добавить устройство в список надежных. В таком случае система не будет запрашивать второй этап подтверждения.

Мы понимаем, что необходимость каждый раз дополнительно подтверждать собственную личность может раздражать. Но все-таки рекомендуем отключать ДА только в исключительных случаях — на устройствах, которые точно никто и никогда кроме вас использовать не будет.

Впрочем, и тут есть нюансы. Например, фишинг: когда мошенники обманом заставляют вас сообщить пароль. Скажем, скидывают сайт, идентичный тому, где «живет» ваш аккаунт, и предлагают ввести пароль и код авторизации. Или вирусы-трояны, которые атакуют устройства и передают информацию злоумышленникам.

Нельзя быть уверенным в надежности даже самого, казалось бы, сохранного и персонального устройства. Гарантия спокойствия — двухфакторная аутентификация.